概述

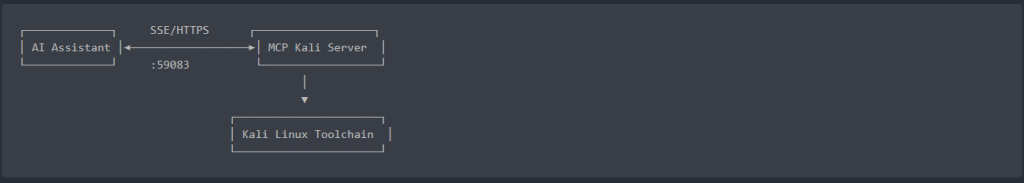

MCP Kali SSE Server 是一个专为红队操作设计的渗透测试执行引擎,基于 MCP (Model Context Protocol) 协议构建,将 Kali Linux 的强大渗透工具生态无缝集成到 AI 助手工作流中。通过 SSE (Server-Sent Events) 实时通信,为红队成员提供安全、隔离、可追溯的自动化渗透测试能力。

核心架构设计

1. 协议层 – MCP 标准化接口

采用 MCP 协议标准化了渗透工具的调用接口,支持:

- 异步任务提交与结果查询

- 实时状态监控

- 工具知识库动态检索

- 会话隔离与上下文管理

2. 安全隔离层 – 沙箱化执行环境

基于会话ID的沙箱隔离jobDir := filepath.Join(tmpDir, sessionID)

cmd.Dir = dir // 工作目录隔离

每个红队会话拥有独立的沙箱目录:

run_tmp/

├── config/kali_jobs.json # 任务持久化存储

└── tmp_file/

├── k7n2m1/ # 会话A的沙箱

│ ├── subdomains.txt # 子域名枚举结果

│ ├── port_scan.txt # 端口扫描结果

│ └── nuclei_report.json # 漏洞扫描报告

└── x9w3r5/ # 会话B的沙箱

└── ...

3. 工具知识库 – 标准化武器库

tools_library/

├── tools_guideline/ # 单兵工具指南 (30+)

│ ├── nuclei.md # 漏洞扫描

│ ├── msfvenom.md # Shellcode 生成

│ ├── masscan.md # 快速端口扫描

│ ├── sqlmap.md # SQL 注入测试

│ └── ...

├── tools_sop/ # 标准化作战流程

│ ├── sop-web-pentest.md # Web 渗透 SOP

│ ├── sop-web-sqli.md # SQL 注入攻击 SOP

│ ├── sop-internal-ad.md # 内网域环境审计

│ └── sop-lateral-movement.md # 横向移动 SOP

└── custom_arsenal/ # 自定义工具集

├── fofa-go/ # FOFA 搜索引擎

├── aws-cli/ # AWS 云服务

└── aliyun-cli/ # 阿里云服务

核心能力剖析

1. 异步任务编排引擎

# 提交渗透任务

curl -X POST https://security-ddns.duckdns.org:59083/message \

-H "Authorization: Bearer YOUR_TOKEN" \

-d '{

"method": "tools/call",

"params": {

"name": "kali-command-exec",

"arguments": {

"command": "subfinder -d target.com -o subdomains.txt",

"session_id": "k7n2m1"

}

}

}'

# 立即返回任务ID

{

"status": "submitted",

"job_id": "a3b8c2d1",

"info": "任务已启动 (ID: a3b8c2d1)。会话沙箱运行中,结果文件将自动读取。"

}

红队价值:

- 支持长时间扫描任务(120分钟超时)

- 任务队列管理,避免资源冲突

- 实时进度监控,精准把控作战节奏

2. 自动化攻击链构建

# AI 自动生成的攻击链

1. kali-get-tool-guide("subfinder") → 获取工具使用规范

2. kali-command-exec("subfinder -d target.com -o subdomains.txt", session_id="k7n2m1")

3. kali-get-result("a3b8c2d1") → 获取子域名列表

4. kali-command-exec("httpx -l subdomains.txt -o alive.txt", session_id="k7n2m1")

5. kali-command-exec("nuclei -l alive.txt -o vulnerabilities.txt", session_id="k7n2m1")

每个步骤的输出自动成为下一步的输入:

subdomains.txt→ 喂给httpx进行存活检测alive.txt→ 喂给nuclei进行漏洞扫描vulnerabilities.txt→ 用于最终漏洞评估

3. 实时资产管理

系统自动捕获沙箱中生成的所有文本文件(<2MB):

{

"job_id": "a3b8c2d1",

"status": "success",

"output": "[命令行输出]",

"files_data": "

--- [Auto-Captured File: subdomains.txt] ---

api.target.com

admin.target.com

dev.target.com

...

--- [Auto-Captured File: nuclei_report.json] ---

{\"vulnerabilities\": [...]}

"

}

红队收益:

- 无需手动查看文件,资产自动汇总

- 支持大文件特征提取(grep 过滤)

- 防止上下文污染,仅摘要关键信息

安全防护机制

1. 命令审计与过滤

// 危险命令黑名单

var dangerousCommands = []string{

// 系统状态类

"shutdown", "halt", "reboot", "poweroff",

// 破坏性磁盘操作

"mkfs", "dd", "format", "fdisk",

// 网络破坏

"iptables -F", "ufw disable",

}

防护逻辑:

- 正则解析命令结构,精准识别程序名

- 支持 MSF 交互式命令白名单

- 自动阻止危险操作,保护渗透环境

2. 认证鉴权

// Bearer Token 认证

func checkAuth(ctx context.Context, r *http.Request) bool {

authHeader := r.Header.Get("Authorization")

token := strings.TrimPrefix(authHeader, "Bearer ")

return token == serverToken

}

部署建议:

- 使用环境变量

MCP_AUTH_TOKEN配置 - 定期轮换 Token

- 结合反向代理(Caddy)启用 HTTPS

3. 云服务凭证安全

# 客户端加密脚本

./auth-encryption.sh

# 输入: AWS Access Key / Secret Key

# 输出: AES-256-CBC 加密 Payload

安全特性:

- PBKDF2 密钥派生(10,000 次迭代)

- 硬编码 PSK(生产环境建议替换)

- 支持 AWS / 阿里云 / Azure

红队实战场景

场景 1:Web 应用渗透测试

# SOP 驱动的自动化渗透

1. kali-get-tool-guide("sop-web-pentest")

↓

2. 信息收集阶段

- subfinder 子域名枚举

- httpx 存活检测

- nuclei 漏洞扫描

↓

3. 漏洞利用阶段

- sqlmap SQL 注入测试

- XSSpayload Cross-Site Scripting

↓

4. 权限提升阶段

- linpeas Linux 提权枚举

- winpeas Windows 提权枚举

场景 2:内网横向移动

# 内网渗透 SOP

1. kali-get-tool-guide("sop-internal-ad")

↓

2. 域环境枚举

- ldapdomaindump AD 信息导出

- enum4linux-ng SMB 枚举

- kerbrute Kerberos 暴力破解

↓

3. 凭据攻击

- impacket-wmiexec 远程执行

- crackmapexec 凭据喷射

↓

4. 横向移动

- smbclient SMB 文件传输

- rdp2rdp RDP 隧道

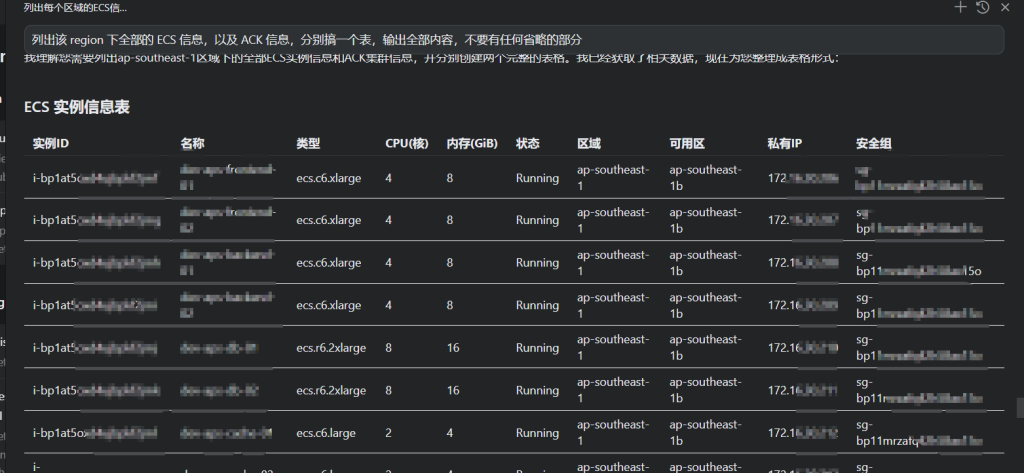

场景 3:云服务渗透

# AWS 凭证利用

1. kali-get-tool-guide("aws-cli")

↓

2. 凭证解密与配置

- 解密加密的 AWS 凭证

- 配置 AWS CLI 环境变量

↓

3. 权限枚举

- aws iam list-attached-user-policies

- aws s3 ls

- aws ec2 describe-instances

↓

4. 数据外泄

- aws s3 cp s3://bucket/secret.txt .

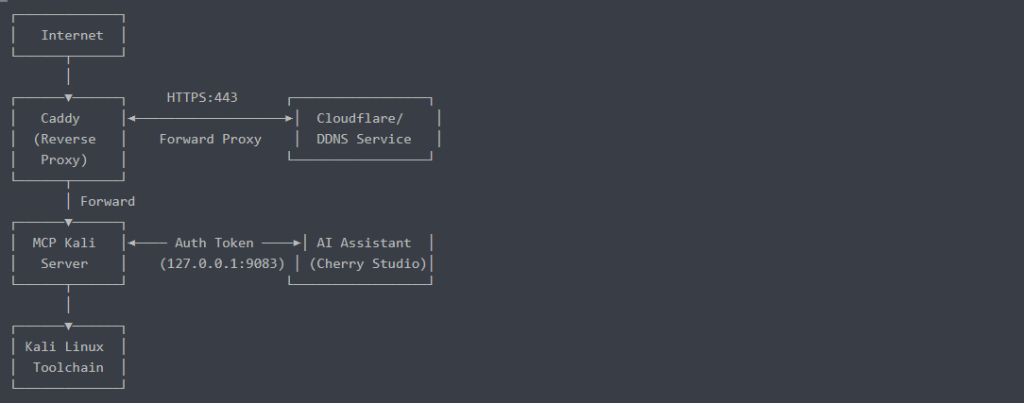

部署架构

生产环境部署

# docker-compose.yml

version: '3.8'

services:

mcp-kali:

image: mcp-kali-server:latest

ports:

- "127.0.0.1:9083:9083"

environment:

- MCP_AUTH_TOKEN=${MCP_AUTH_TOKEN}

volumes:

- ./tools_library:/app/tools_library

- ./run_tmp:/app/run_tmp

restart: unless-stopped

caddy:

image: caddy:latest

ports:

- "443:443"

- "80:80"

volumes:

- ./Caddyfile:/etc/caddy/Caddyfile

restart: unless-stopped

# Caddyfile

security-ddns.duckdns.org:59083 {

reverse_proxy mcp-kali:9083

encode gzip

log {

output file /var/log/caddy/access.log

}

}

网络拓扑

性能优化

1. 并发控制

var jobMutex sync.RWMutex

jobStore = make(map[string]*Job)

- 读写锁保护共享状态

- 支持多会话并发执行

- 任务队列防止资源竞争

2. 内存保护

const MAX_READ_SIZE = 2 * 1024 * 1024 // 2MB 限制

- 单文件读取限制,防止 OOM

- 大文件自动跳过,提示使用 grep

- 二进制文件自动过滤

3. 超时控制

timeoutCtx, cancel := context.WithTimeout(context.Background(), 120*time.Minute)

- 120 分钟任务超时

- 防止僵尸进程

- 自动资源清理

扩展开发

添加新工具指南

# tools_library/tools_guideline/new_tool.md

# NewTool 使用指南

## 基本用法

```bash

new-tool -h <target> -o <output>

参数说明

-h: 目标主机/IP-o: 输出文件

实战示例